Sisense客户因担心供应链攻击而被要求重置凭据 媒体

Sisense 客户数据泄露警报

重点内容

Cybersecurity and Infrastructure Security AgencyCISA提醒 Sisense 客户重置可能在最近安全漏洞中暴露的凭证和秘密。Sisense 是一家位于纽约、伦敦和特拉维夫的分析软件开发公司,服务的客户包括 ZoomInfo、Nasdaq 和 Air Canada。安全专家对供应链攻击的风险表示担忧,认为攻击者正变得更加聪明,专注于整个供应链。有关数据来源,Sisense 支持集成多种数据库,安全事件的确切细节尚不清楚,CISA 和 Sisense 的按揭分部都未透露更多信息。近日,Cybersecurity and Infrastructure Security AgencyCISA提醒 Sisense 客户 重置其可能在最新的安全漏洞中暴露的凭证和秘密。

天行加速器使用教程Sisense 是一家在纽约、伦敦和特拉维夫设有办公室的分析软件开发公司,专门为电信、航空和科技巨头提供服务。根据其官方网站,Sisense 的一些大客户包括 ZoomInfo、Nasdaq 以及 Air Canada。

安全专业人士对此事表示担忧,认为业界再次面临严重的供应链攻击。

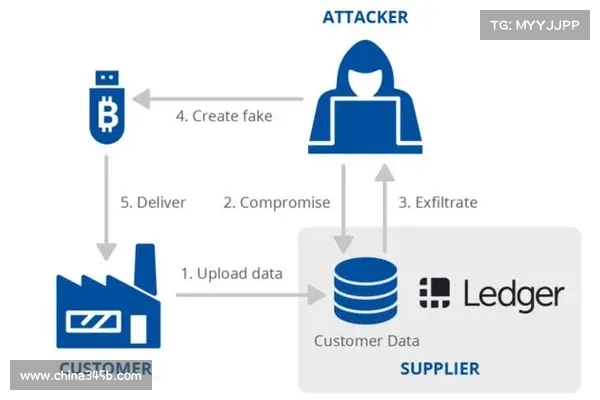

“这可能是一次毁灭性的泄露,因为攻击者获取的数据不仅可能包含公司敏感的专有信息,还可能包含对其客户关键集成数据源的访问权限。” Panther Labs 的现场首席信息安全官 Ken Westin 如是说。“攻击者越来越聪明,专注于针对供应链的攻击,无论是代码还是数据,攻击者获得对许多公司使用的工具或服务的访问权,往往比针对单个组织更具投资回报率。”

与 Sisense 可能集成的数据源包括: Athena Azure Synapse Databricks Google BigQuery MySQL Oracle PostgreSQL Redshift SingleStor Snowflake SQL Server

“在供应链攻击中,最终目标并不是最初被攻击的公司,而是这家公司所合作的客户和商业伙伴。” Keeper Security 的安全与架构副总裁 Patrick Tiquet 表示。“通过入侵单一服务提供商的网络,攻击者可以访问数十个,甚至数百个或上千个其他组织,从大型企业到政府机构。”

关于 Sisense 事件的消息最早出现在4月10日,当时知名网络安全记者 Brian Krebs 发布了 Sisense 首席信息安全官 Sangram Dash 发送的一封通知,敦促客户更新与 Sisense 应用程序相关的任何凭证。

截至周四下午,关于该漏洞的更多具体情况还不详。尝试联系 Sisense 以获取评论无果。

Checkmarx 公共部门主管 John Allison 表示,目前有关此次漏洞的信息非常有限,CISA 已告知组织立即更改与 Sisense 相关的凭证和任何秘密。

“CISA 未发布任何技术细节以及 Sisense 没有任何信息,这表明此事件可能很严重,” Allison 表示。“CISA 非常谨慎,不会发布可能帮助攻击者的信息。根据警报,目前的最坏情况是客户的所有凭证和秘密都可能被泄露。”

我们的新奇 AI 世界

Sisense 的软件使组织能够通过直接利用现有技术和云系统来收集、分析和可视化大量企业数据。

该公司使用一种在后台运行的 AI 算法,扫描与特定数据模型相关的整个仪表板。Sisense 已作为 Tableau 这一流行数据分析平台的竞争者崭露头角。

随着 AI 技术的进步,提供支持 AI 分析的数据的公司可能会面临来自网络犯罪分子的不断增长的针对风险,这些攻击者不仅会利用数据,还会利用 AI 算法识别系统中的漏洞,或在网络钓鱼和社交工程活动中增加攻击的复杂性,BlueVoyant 外部网络安全评估主管 Lorri JanssenAnessi 如是解释。

“为了应对这些威胁,公司需要不断演变他们的网络安全策略,理解网络威胁攻击者也在不断演变他们的目标战术。” JanssenAnessi 补充道。